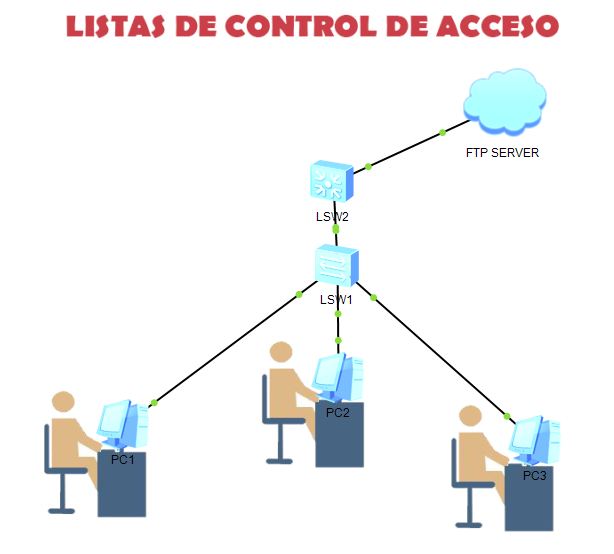

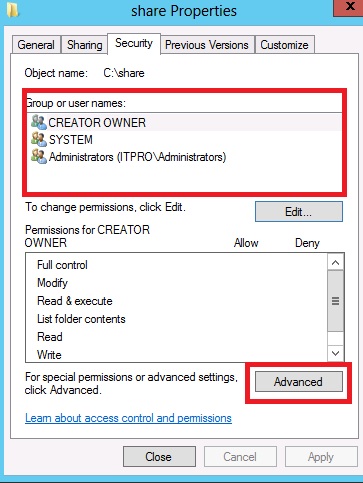

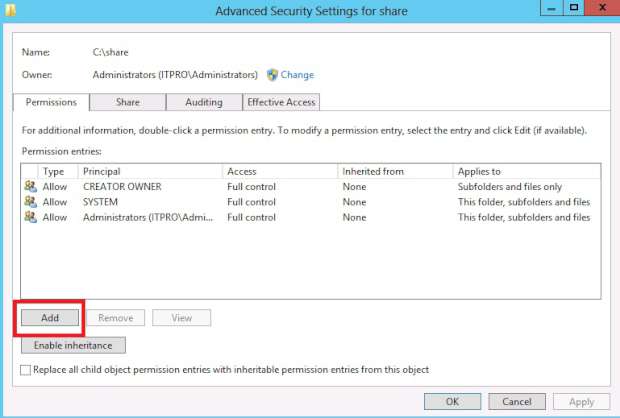

Lista De Control De Acceso, Permisos Del Sistema De Archivos, Clase imagen png - imagen transparente descarga gratuita

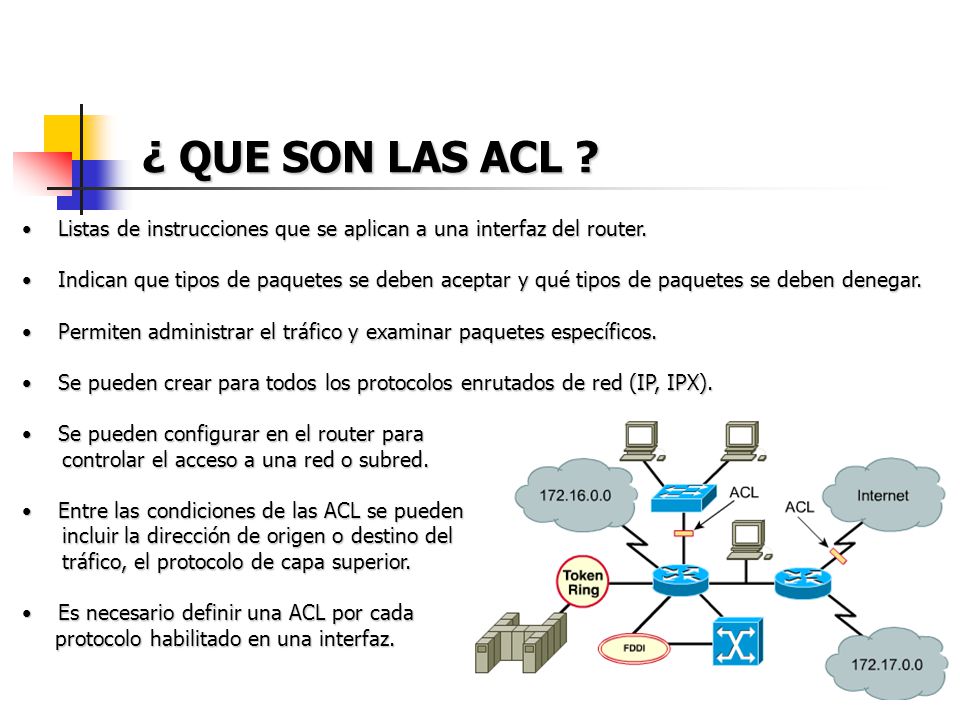

Acl - Acrónimo De Lista De Control De Acceso, Fondo Del Concepto De Tecnología Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 172018376.